企業や公的機関は、大量のデータを保存・処理するためにデータベースに依存している。これらのデータベースは通常、財務データ(納税記録、銀行口座、クレジットカード)、個人データ(自宅住所、人事ファイル)、製品データなど、ビジネスクリティカルで機密性の高い情報を管理している。データベースは通常、アプリケーションやウェブサービスと統合されているため、社内外のサイバー脅威に対して脆弱なままである。

多くのCIOやITリーダーは、自社のITインフラがサイバー攻撃に対して十分に保護されていると考えています。多層ファイアウォール、アンチウイルスソフトウェア、侵入検知・防御システム(IPS)(1) 安心感を与えすぎることがあります。多くの人が見落としているのは、最大のセキュリティリスクはしばしば内部、つまりこれらのシステムを使用する従業員や職員から生じるということです。

従業員や関係者がフィッシングメールや欺瞞的な社外電話の餌食になり、無意識のうちに悪意のあるリンクをクリックしたり、機密情報を部外者と共有したりすることがよくある。これは、フィッシングメールや電話の発信者が脅威として認識されなくなっていることが原因であることが多い。AIを駆使した欺瞞の進化により、以下のことがますます難しくなっている。

脅威を特定する。ストレスや時間的プレッシャーは判断力の欠如を招き、従業員はコストのかかるミスを犯しやすくなる。

その結果、サイバー攻撃は成功し続けている。欧州サイバーセキュリティ機関(ENISA)の最近の調査(2)では、セキュリティの専門家たちが、特に欧州連合(EU)の企業や当局が過去12カ月間にサイバー攻撃の標的になっていることを明らかにしている。

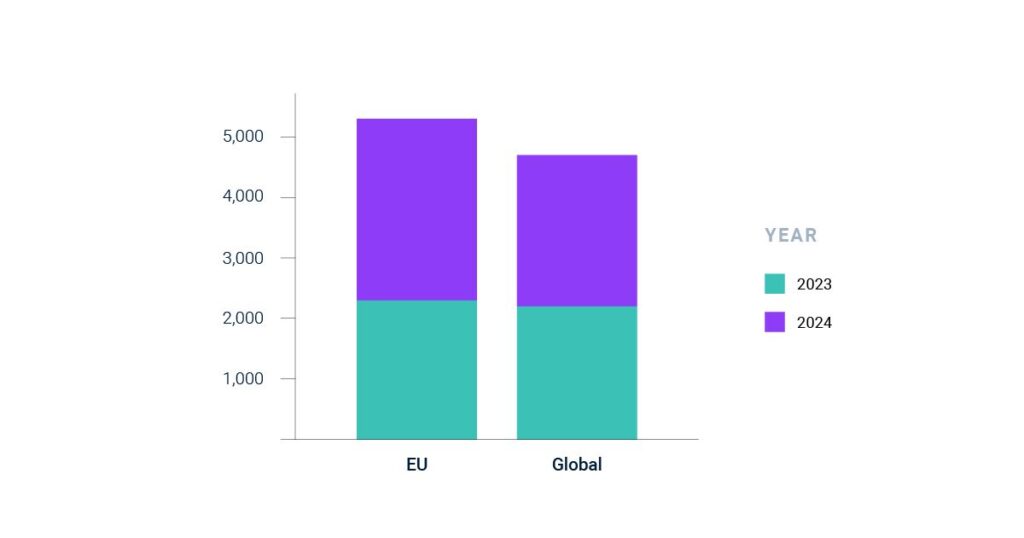

EUおよび全世界での発生件数(2023年7月~2024年6月)

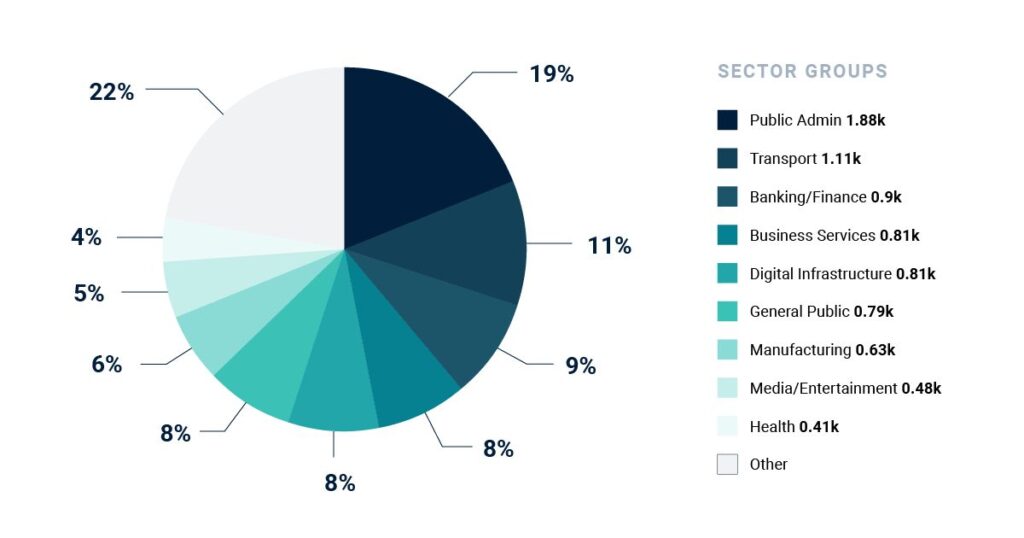

各セクター別の分析によると、特に大きな打撃を受けているのは公共部門で、攻撃件数は19%に上り、次いで運輸部門(11%)、銀行・金融部門(9%)が続いている。これは驚くべきことではない。ドイツ連邦議会、地方自治体、大学病院、オランダの法執行機関、そしてスペインの市民や当局を標的とした、世間の注目を集めたサイバー攻撃を、今も多くの人が記憶しているからだ。(3-8)

影響を受けているセクター – 公共部門が最も影響を受けている!(2023年7月~2024年6月)

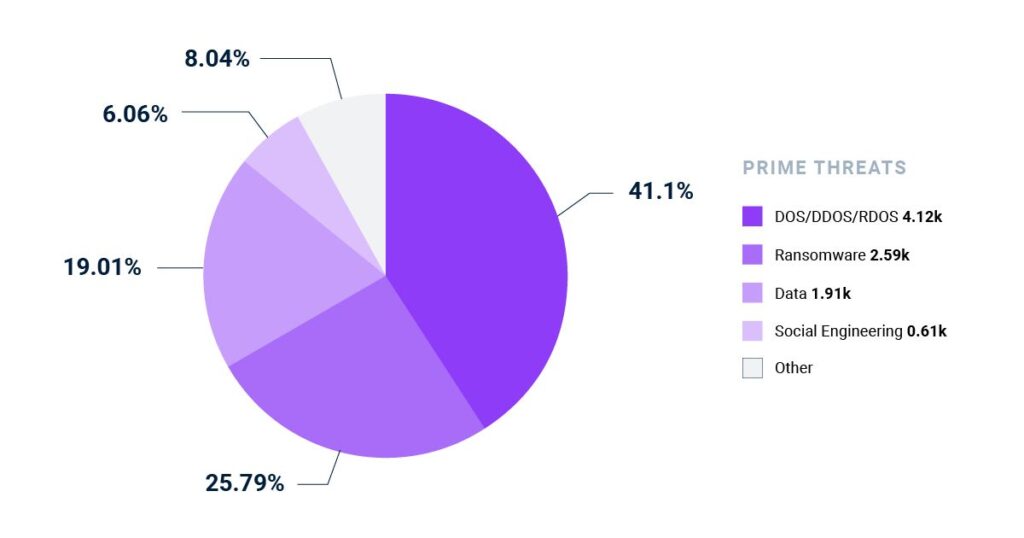

サイバー脅威をカテゴリー別に分類すると、保存データ(主にデータベース)に対する直接的な脅威が45%を占めており、そのうち19%がデータ漏洩、26%がランサムウェア攻撃によるものです (2).

脅威のタイプ別分析

第32条に基づく GDPR(9) (処理の安全性)は以下のように要求されている:「...管理者および処理者は、リスクに見合ったセキュリティレベルを確保するために、適切な技術的および組織的措置を実施しなければならない。

具体的には、「匿名化と 暗号化 個人データの「効果的な対策」として

さらに ドイツ連邦情報セキュリティ局 (BSI) IT運用のリスクを最小限に抑えるための主要な戦略として暗号化を推奨しています。 BSI規格 (10) 200-1から200-4まで。

アンダー 第33条 の GDPR(9) (監督機関への個人データ侵害の通知)、企業は、侵害を知ってから72時間以内に監督機関に個人データ侵害を通知することが義務付けられています。データ管理者は、侵害が個人の権利にリスクをもたらす可能性が低い場合を除き、第55条に従って関連する監督機関に通知しなければなりません。通知が72時間以上遅延した場合は、遅延の理由を説明する必要があります。

明確なガイドラインがあるにもかかわらず、ITの世界ではGDPRの報告要件の正しい適用に関して不確実性が残っている。

これを明確にするため、欧州データ保護委員会(EDPB)は、事例研究を含むガイドライン(11)を策定した。

「ケース No. 01:適切なバックアップがあり、データ流出のないランサムウェア」では、次のようなシナリオが説明されています:

「ある小さな製造会社のコンピューター・システムがランサムウェア攻撃にさらされ、システムに保存されていたデータが暗号化された。データ管理者は静止時の暗号化を使用していたため、ランサムウェアによってアクセスされたデータはすべて、最先端の暗号化アルゴリズムを使用して暗号化された形で保存されていた。つまり、攻撃者は復号化キーにアクセスすることも、それを間接的に使用することもできませんでした。結果として、攻撃者は暗号化された個人データにしかアクセスできなかった。"

必要な措置は、ガイドラインに掲載されている表に記載されている:

必要な措置は以下のように正当化される:

この例では、攻撃者は個人データにアクセスでき、個人データを含む暗号文の機密性は損なわれました。ただし、流出した可能性のあるデータは、少なくとも当面の間は、犯人によって読み取られたり、使用されたりすることはできません。データ管理者が使用する暗号化技術は最先端です。復号鍵は侵害されておらず、他の手段でも特定できなかったと推測されます。その結果、個人の権利と自由に及ぼす機密性リスクは 自然 将来的に暗号化されたデータを解読可能にする暗号解読の進歩がない限り、関係者は最小限に抑えられます。

このため、同社は当局や被害を受けた個人への報告義務がなかった。

ITセキュリティ対策を実施するためのコストと、評判、売上、顧客の信頼を失う可能性を比較すれば、積極的な投資のメリットはすぐに明らかになる。

今日の超接続された世界では、オンラインプラットフォームやソーシャルメディア全体にニュースが瞬時に広がるため、組織はサイバー攻撃がもたらす長期的な損害を過小評価してはなりません。

リスクを軽減するために、Software AGはお客様に以下の実装を強くお勧めします。 暗号化 (12) と 会計監査 (12)について Adabas ITリスクを管理するためのデータベース 最低限。両方の対策は互いを補完し合い、攻撃や内外からの不要なデータ漏洩を防ぐための最適な技術の組み合わせを形成します。

(1) https://www.gartner.com/reviews/market/intrusion-prevention-systems

(2) https://www.enisa.europa.eu/publications/enisa-threat-landscape-2024

(3) https://www.auswaertiges-amt.de/en/newsroom/news/hacker-attack-bundestag-2345580

(4) https://www.dw.com/en/germany-cybercrime-by-foreign-actors-rose-by-28-in-2023/a-69065980

(5) https://www.heise.de/en/news/After-cyber-attack-Suedwestfalen-IT-wants-to-reform-itself-profoundly-10188167.html

(6) https://www.bbc.com/news/technology-54204356

(7) https://www.dutchnews.nl/2024/09/police-leak-leaves-data-of-62000-officers-in-hands-of-hackers/

(8) https://www.statista.com/topics/7011/cyber-crime-in-spain/#topicOverview

(9) https://eur-lex.europa.eu/legal-content/EN/TXT/PDF/?uri=CELEX:32016R0679

(10) https://www.bsi.bund.de/EN/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/IT-Grundschutz/it-grundschutz_node.html

(11) https://www.edpb.europa.eu/our-work-tools/our-documents/guidelines/guidelines-012021-examples-regarding-personal-data-breach_en

(12) https://www.softwareag.com/app/uploads/2025/08/ebook-adabas-maximize-security-en.pdf.sagdownload.inline.1669044425901.pdf